現在、マクロ(VBA)を活用したExcel業務書類を、Webや電子メールで交信している担当者・個人事業主の方などは、2022年4月以降、注意が必要です。

Microsoftのセキュリティ・ポリシー変更により、マクロ(VBA)を含むExcelブックは原則、「ブロック」されるようになりますので、対策を立てておく必要があります。

2022年2月7日に、公式Microsoft 365ブログ(英語)にて発表されました。

※日本語に自動翻訳された関連ページもありますので、詳しく知りたい方は、そちらもご参照ください。

マクロ(VBA)に関するポリシー変更のポイント

以下に、Microsoftより公表された内容の要点を列記します。皆さんが現在お使いの環境で、影響を受けるかどうか、チェックしてみてください。

(1)Microsoft 365 for enterprisesなどの法人向けライセンスで、もともとMicrosoftが推奨していた「マクロ・ブロック・ポリシー」(*)を適用している場合は、大きな影響はありません。今回は、個人向けも含め、すべての対象商品におけるポリシー変更です。

(*)[Block macros from runnning in Office files from the internet policy](インターネットからのOfficeファイルの、マクロ実行をブロックするポリシー);法人版Microsoft 365 で設定可能なこのポリシーを、あらかじめシステム管理者が有効にしておけば、これまでもWeb経由Office書類のマクロ実行はブロックされていました。

(2)変更時期

2022年4月より順次。

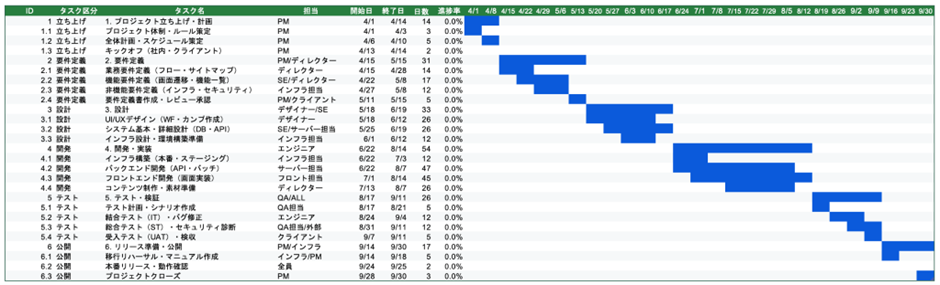

まずMicrosoft 365 バージョン2203のプレビューのみポリシー変更され、以降、公開されたスケジュール(下図)に沿って、他の製品もアップデートされる見込みです。

(3)対象製品

まずMicrosoft 365にて変更。将来、永続版ライセンスであるOffice LTSC, 2021, 2019, 2016, 2013のポリシーもアップデートされる予定です。

また、適用されるのは、NTFSファイルシステム(*)に保存されたWindowsOSのみで、Mac、Android、iOS、Office on the Web版に導入される予定は今のところありません。

対象となるOffice製品の「Access」「Excel」「PowerPoint」「Visio」「Word」アプリケーションに影響が出ます。

※近年のWindows 10以降搭載パソコンは、NTFSファイルシステムを使用していますが、もし古い資料を起動する予定などで、旧式FAT32ファイルシステムのパソコンを使用している場合には、マクロブロックの対象外となります。

(4)変更ポイント

Webや電子メールの添付ファイルにマクロが含まれる場合には、そのマクロ実行がブロックされます(従来、「セキュリティ警告」は表示されましたが、ユーザーが「有効化する」ボタンをクリックすれば、すぐにマクロを有効化できました)。

変更後のポリシーによれば、受信したマクロ付きファイルが、イントラネット内部や「信頼のおける場所」から発信されたものでない限り、MOTW(Mark of the Web)という属性情報が付加されてNTFSストレージに保存されます。このダウンロードファイルを開こうとすると、以下のような警告メッセージが表示されます。

(5)この警告メッセージの[詳細情報]ボタンをクリックすると、Microsoftの対処方法解説HPへリンクされ、そこで説明される手順通りに、マクロを動かしたい.xlsm(Excelマクロ有効ブック)のプロパティ画面を操作するなどして、MOTW属性を削除しなければ、受け取った資料のマクロを実行することができません。

(6)MOTW属性を、ダウンロードごとに1回ずつ手作業で削除する作業を省力化したければ、受け取るべき業務資料の発信元を、Windows 10 以降OSの「信頼済みサイト」に加えておく必要があります。

また、メールで受信する情報には必ずMOTW属性が付きますので、それを避けるためには、信頼のおけるFTPサーバーを立てるなどの対策が必要です。

ただし、FTPを立てること自体にもセキュリティ・リスクはあり、1回ずつメール添付ファイルのMOTW属性を削除することと、どちらが負荷が高いのかを見きわめながら対策を選択していくことが重要です。

Windows 10 で「信頼済みサイト」を追加する方法

1.インターネットオプションをクリック

2.[セキュリティ]>[信頼済みサイト]へ移動

3.[サイト]ボタンをクリック

4.表示されるサイトリスト(既に「信頼済」とされているURLの一覧)に、今回追加したいサイトのURLを入力

まとめ

「ある日突然マクロが動かなくなった!」を避けるために、自分が使うWindowsのOfficeがアップデートされる前に、業務用マクロ資料を整理しておきましょう

Microsoft公表資料を読む限り、2022年4月に突然「今まで使えていた資料が使えなくなった!!」という事態が起こる可能性はかなり低そうです。

しかし、このポリシー変更は、どんな不正をも実行させかねない実行力を秘めたマクロ(VBA)を、悪意ないユーザーが無意識に取り込まないようにするMicrosoftの強い意思の現れです。将来的な永続版Officeへの導入予定を見ても、それほど遠くはない日に「ほぼすべての」Excel(Microsoft Office)が、Web上では「デフォルト(原則)マクロ・オフ」になることは間違いありません。

そうなってから慌ててしまわないように、今から業務に必須のマクロ(VBA)を洗い出したり、重要な取引先を「信頼済みサイト」に加えるなどの対策を練っておきましょう。